A conexão RDP, também conhecida como “TS”, é muito utilizada para acesso externo a informações e servidores de empresas, seja por usuários que trabalham em escritórios remotos ou pelo setor de tecnologia da informação, a fim de realizar configurações à distância.

Assim como outras ferramentas de tecnologia, se configurada de forma incorreta, ela cria vulnerabilidades com consequências bastante negativas, como a invasão de cibercriminosos. A partir deste texto, entenda como isso ocorre e quais atitudes sua empresa pode tomar para se prevenir.

O que é RDP?

Abreviação para Protocolo de Área de Trabalho Remota, o RDP é uma tecnologia desenvolvida pela Microsoft. Seu uso permite o acesso e controle de computadores em redes remotas (à distância) ou na nuvem (internet).

Por que o RDP pode ser um risco?

Imagine que você possui uma casa na rua mais movimentada da cidade e que sempre deixa uma porta aberta. Mesmo com alarme, algum invasor facilmente poderá entrar e explorar o ambiente. O mesmo acontece com quem utiliza a conexão RDP sem os devidos cuidados.

Some a isso a utilização de senhas fracas e sistemas operacionais sem atualizações de segurança e pronto, a invasão é uma questão de tempo, pois o sistema se tornou vulnerável. Por isso, o sistema se tornou uma das portas de entrada favoritas de hackers criminosos em busca de invadir redes corporativas. Assim, eles se manifestam utilizando os servidores comprometidos como pontes para invadir redes inteiras.

Logo que o acesso é realizado, os cibercriminosos podem:

- Deixar backdoors para uso futuro;

- Expandir seu controle até infiltrar toda a rede;

- Implementar o ransomware e deixar as instruções de pagamento.

Riscos comprovados

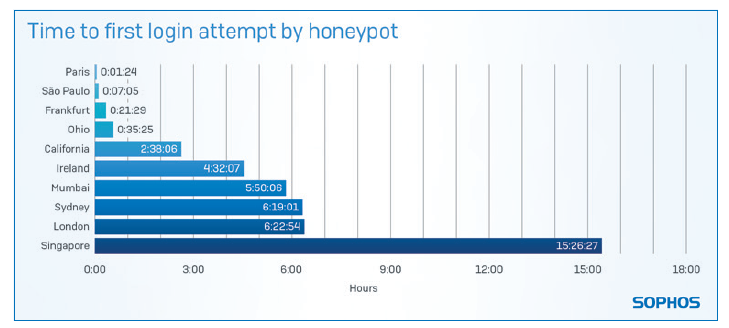

Uma pesquisa desenvolvida pela SOPHOS buscou contabilizar os riscos do uso de RDP. Para isso eles utilizaram 10 honeypots, uma ferramenta que tem a função de simular falhas de segurança de um sistema e colher informações sobre o invasor. Esses honeypots foram distribuidos em diferentes pontos geográficos e expostos à Internet via RDP.

Segundo a divulgação, os invasores foram impedidos de fazer logon nas máquinas por uma senha proibitivamente forte. Mas todos os eventos de login com falha foram capturados em um banco de dados durante um período de 30 dias, entre 18 de abril e 19 de maio de 2019.

Os resultados foram assustadores. No primeiro dia, todos os honeypots receberam sua primeira tentativa de login, com São Paulo tendo sua primeira tentativa de ataque em apenas 7 minutos. “O primeiro a receber um visitante foi Paris, que estava on-line por apenas 1 minuto e 24 segundos, e o último a registrar um primeiro login com falha foi Cingapura, que teve que esperar um pouco mais de 15 horas. O tempo médio médio para o primeiro login em todos os data centers foi de 3 horas e 35 minutos”, divulgou o estudo.

Na conclusão da pesquisa, eles destacam que o tempo de tentativa de ataque entre as localidades não é a lição mais importante, mas sim que o usuário se torna um alvo instantaneamente ao utilizar o RDP.

Como se proteger?

Visto a veracidade do perigo na pesquisa acima, é de extrema importância que o RDP seja protegido contra ataques e configurado corretamente antes de ser exposto ao mundo.

Em primeiro lugar, de forma geral é importante garantir o serviço de profissionais qualificados na segurança da informação e ter uma política de segurança bem definida na empresa. Com isso feito, pode-se centrar em ações focadas na proteção da sua conexão RDP.

As duas principais ações que podem ser feitas para se proteger são:

Restringir conexões

Limitar os IPs que poderão conectar-se via RDP.

Implementar uma VPN

A Rede Privada Virtual funciona

como um túnel de acesso.

Para executar essas ações preventivas é necessário ter um firewall de bordo na empresa. Neste caso, indicamos o Sophos XG Firewall.

Não deixe que isso se transforme em um problema para sua empresa. Garanta a segurança dos seus dados! Entre em contato conosco e descubra como proteger o seu negócio: garra@garra.inf.br

*Texto por Amanda Büneker